Arrolou a ponte e causou o seu colapso.

El-Tawil disse que um sistema de parada pode ter suavizado o golpe do ⭕️ navio com 985 pés. Pilings ancorados no fundo dos rios, conhecidos como golfinhos outra medida capaz plataforma igual a real bet desviar os ⭕️ contêineres Dali e ainda uma proteção potencial teria sido ilhas rochosa ou concreto ao redor da ponte suporte

"Pode parecer uma ⭕️ força muito grande", disse El-Tawil sobre o enorme navio de carga. Mas eu acho que você pode projetar plataforma igual a real bet torno ⭕️ dele, seja através do sistema protetor ou projetando a ponte para ter torres maciças."

Key Bridge não parecia ter as proteções ⭕️ que são comuns entre os novos vãos.

catástrofes raras, mas mortais. E nem todos concordam que a Ponte Chave poderia ter ⭕️ sido salva

"Há muito debate acontecendo entre a comunidade de engenharia sobre se qualquer um desses recursos poderia ter tido algum ⭕️ papel plataforma igual a real bet uma situação como essa", disse o secretário dos Transportes, Pete Buttigieg.

Os portos da Geórgia e Carolina do Sul ⭕️ dragaram canais mais profundos para acomodá-los, enquanto parte de uma ponte foi elevada até permitir que navios maiores chegassem aos ⭕️ Portos na área.

O desastre da Skyway Bridge plataforma igual a real bet Tampa provocou uma mudança de paradigma no design, disse Mark Luther ⭕️ professor e diretor do Centro USF para Estudos Marítimos.

A nova Skyway Bridge foi construída com ilhas rochosas plataforma igual a real bet torno de ⭕️ seus principais suporte e grandes pilares cilíndricos para tornar "muito difícil a um navio atingir qualquer parte da ponte, derrubando-a", ⭕️ disse Luther.

"Voltar e reformar uma ponte como a Ponte Chave com esses recursos seria extremamente caro", disse Lutero. E, pelo ⭕️ que sei ninguém fez isso (eles) apenas tiveram de aceitar o risco existente na construção da arte nos anos 70."

Roberto ⭕️ Leon, professor de engenharia da Virginia Tech disse que a tecnologia existe para proteger uma ponte contra colisão com um ⭕️ enorme navio cargueiro como o Dali.

Mas ele advertiu que os governos sempre estarão pesando custos e riscos. E as proteções ⭕️ implementadas nem Sempre correspondem ao tamanho do desastre, mesmo se a ponte Key foi adaptada com medidas de segurança modernas

"Esta ⭕️ foi uma carga enorme", disse ele sobre o navio que atingiu a Ponte Chave. “Se tivesse sido projetado para essa ⭕️ carregamento do sistema de proteção, eu acho ter protegido esta ponte mas é importante perguntar: você iria projetar isso com ⭕️ tanta força? Porque à medida plataforma igual a real bet como aumentamos as cargas fica muito mais caro."

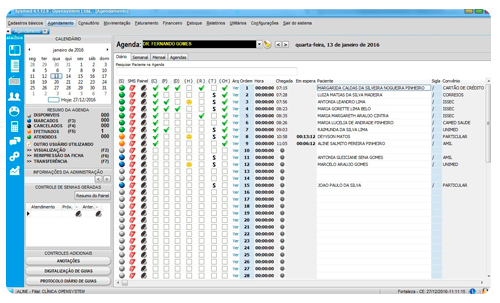

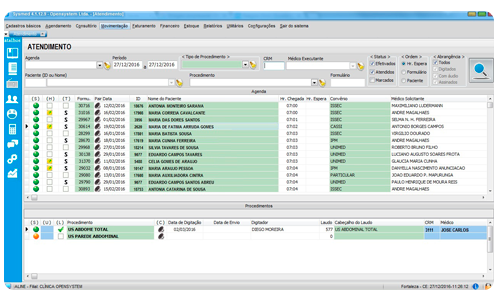

ATENDIMENTO – Controle de pacientes a serem atendidos; Controle de digitação de laudos com base em modelos previamente especificados; Histórico de laudos digitados; Controle de materiais utilizados nos procedimentos; Gravação e leitura de laudos em áudio; Controle de envio de laudos para recepção; Controle de envio de laudos por e-mail; Entrega de laudos Web. Visualização de guia médica; Impressão de etiquetas.

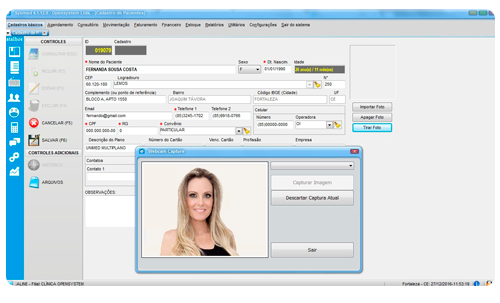

CONSULTÓRIO – Prontuário eletrônico dinâmico e configurável; Histórico de atendimentos e anamneses; Receituário eletrônico; Solicitação eletrônica de exames.

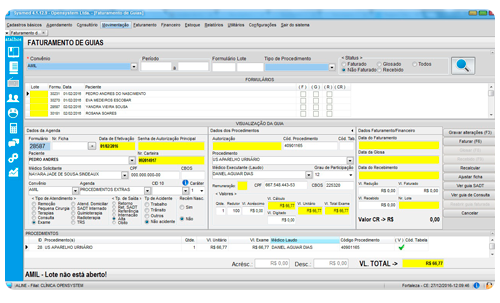

FATURAMENTO – Correção com recálculo, reprocessamento dos valores e reimpressão das fichas de atendimento; Faturamento de guias por lotes de convênio, que possibilita o controle minucioso dos valores que foram faturados para o convênio e do pagamento dos mesmos gerando contas a receber automaticamente; Geração de arquivo “XML” para comunicação TISS com os convênios; Listagem de lotes e impressão de guias SADT; Rotina de geração de arquivo no layout CIHA; Cadastro das regras de produtividade.

FINANCEIRO – Controle de saldo e fluxo de caixa por conta movimento; Plano de Contas; Contas a Pagar; Contas a receber; Controle de compensações, baixas e devoluções dos cheques recebidos e emitidos; Conciliação bancária.

RELATÓRIO E LISTAGENS – Listagem diversas; Relatórios de controle; Relatórios de produtividade; Relatórios Financeiros e de Faturamento; Gráficos.

SEGURANÇA – Controle de usuários por níveis de acesso; Auditoria das operações dos usuários.