Eventos-chaves

Mostrar apenas eventos-chaves.

Ative JavaScript para usar esse recurso.

Quanto à nossa segunda rodada de partidas, o choque entre a exuberância da 🍎 Jasmine Paolini e do aço das Emma Navarro parece extremamente atraente.

Não poderia estar mais impressionado com a forma como Navarro 🍎 jogou neste torneio – ela bateu tanto como hackear casino online Noemi Osaka quanto Coco Gauff - e, dado que todas as suas 🍎 melhores performances de Slam vieram no ano passado parece justo colocar o Sh’es dando um passo.

O mesmo, porém é 🍎 o caso de Paolini. Mas se você está perguntando isso eu estou apoiando a compostura e consistência do Navarro sobre 🍎 como hackear casino online imprevisibilidade mas há uma forte chance que esteja errado!

O que eu gosto especialmente sobre o Sol é como ela 🍎 bate forte, mas quão hábil seu toque.

Ouvindo seu treinador, ele parece genuinamente chocado que encontrou alguém tão bom e a 🍎 sensação é de ela ter um pouco mais do atraso possível sem o treinamento ou as instalações dos outros na 🍎 juventude deles.

E-mail!

"Um dia tão emocionante como um fã de tênis da Nova Zelândia", escreve Nick Fenton."Lulu Sun nasceu como hackear casino online Te 🍎 Anau - uma cidade com cerca 2.500 pessoas (1/5 do que hoje o clube LuGo pode ter a capacidade para 🍎 Centre Court!) manter entre as montanhas dos Fiordland National Park no fundo das Ilhas Sul, seu quarto final começa à 🍎 meia-noite hora nova (New York Times), mas eu estava satisfeito ao ver isso não está impedindo os moradores locais 'de 🍎 ficar atrás dela agora é sinal lá!"

Ah, obrigado por isso - é tão comovente ouvir sobre o impacto que esporte 🍎 tem nas pessoas e entender as histórias de nossos esportistas. Sun terá para jogar a partida da como hackear casino online vida ganhar 🍎 mas ela se tornou bastante adepto disso ao longo das últimas semanas tendo vencido sete como hackear casino online uma fileira incluindo qualificação 🍎 Dado no domingo ele venceu Emma Raducanu na quadra central – convincentemente podemos ter quase certeza dela não vai encolher 🍎 à ocasião enm...

Para o equilíbrio, uma pergunta:

Novak Djokovic possui a maior linha capilar de todos os tempos?

De volta a Djokovic, 🍎 que eles estão discutindo na – e há um senso geral de ele exagerou - eu bati com como hackear casino online 🍎 acusação da multidão estava desrespeitando-o.

Ninguém com o mais remoto interesse no tênis pode deixar de respeitar os maiores jogadores masculinos 🍎 da história; acho que Djokovic, entre esses aspectos nem sempre existe amor – especialmente como hackear casino online relação ao quanto há para 🍎 Roger Federer.

Quanto ao Sinner v Medvedev,

É difícil ver uma maneira que o mundo número um perde na grama. O telhado 🍎 sendo fechado, assumindo-se é isso vai ajudar ambos - Sinner pode atingilo de forma limpa ; enquanto Medvedev irá apreciar 🍎 a certeza sob os pés e às vezes não está disposto para plantar por medo do escorregamento: se ele serve 🍎 como Deus tem chance mas mesmo assim como hackear casino online confiança como hackear casino online si mesmos parece ser decisiva porque quase tudo melhor faz 🍎 Medieved!

Francamente, não faço ideia de como Lulu Sun v Donna Vekic pode ir.

Vekic é, naturalmente o favorito e se ela 🍎 joga perto do seu melhor. Ela ganha muito sucesso com isso - move-se bem; melhorou nos últimos dois anos – 🍎 28 sabe que essa pode ser como hackear casino online maior chance de ganhar um grande canhão!

Ela também lhe dá um thwack saudável 🍎 e, embora ela não se mova tão bem como ele tem muito menos a perder. E uma vantagem surpresa: ninguém 🍎 sabe o que esperar dela!

Partilhar

Atualizado em:

12.38 BST

E os jogos de hoje?

Também vai em:

Acontece que, enquanto Taylor Fritz estava voltando de 🍎 um déficit duplo para derrotar Alexander Zverev. membros da como hackear casino online caixa estavam "superando o topo" como hackear casino online seu apoio...

Mais tarde, Morgan 🍎 Riddle namorada de Fritz publicou um

"Sua 🍎 equipe é extremamente respeitosa", disse Zverev. “Eu acho que seu treinador, como hackear casino online fisioterapeuta e também o segundo técnico dele são 🍎 muito respeitadores."

“Acho que há outras pessoas na caixa, talvez não sejam do mundo tênis e nem de assistir a todas 🍎 as partidas.

"Eles estavam um pouco acima do topo.

"Tudo bem. Sem problemas, sem dramas... ele lutou de dois set para amar 🍎 e eles estão obviamente todos animados com isso tudo muito bombeado sim."

"Mas não há problemas com Taylor. Eu acho que 🍎 o taylor é um cara ótimo, eu absolutamente nenhum problema."

Fritz, por como hackear casino online vez disse:

"Acho que ele estava irritado com algumas 🍎 pessoas na minha caixa apenas sendo alto, torcendo por mim", disse o americano.

"Honestamente, não consigo ouvir. Não sei... tipo nada 🍎 de mais e ele disse que isso é para mim ou qualquer coisa assim."

Fritz acrescentou: "Eu realmente não ouço minha 🍎 caixa quando estou tocando assim.

"Eu não ouvi ninguém sendo, tipo... extremamente alto.

"Ele está totalmente autorizado a ficar irritado se eles 🍎 estavam sendo irritantes.

"Essa é uma das coisas que eu perguntei a ele na rede, quem era? Sim. Quero dizer novamente 🍎 não foi nada de mais... está tudo bem."

Eu estava blogando este jogo, e devo dizer que não avaliei nada desagradável.

Há 🍎 semelhanças fonética entre Ruuiune e booou, é verdade. Mas Rubauune parece uma maneira bastante óbvia de apoiar um jogador chamado 🍎 "Ruukoon" por que eu não estava tão feliz com o momento - especialmente na Inglaterra onde os cantos do ruúmueuud 🍎 (ru) ou Roowot têm sido comuns há décadas agora; pode ser porque todos estavam aproveitando a oportunidade para fazer isso 🍎 sem realmente pensar como hackear casino online mão- como se estivessem dizendo: 'como?'.

Partilhar

Atualizado em:

12.09 BST

Claro,

Ainda estamos a processar o polêmico de ontem....

O grande 🍎 Mike Costello conta uma história que depois de fazer seu primeiro comentário boxe, ele recebeu alguns conselhos por um velho 🍎 profissional: sempre deixe-se como hackear casino online algum lugar para ir. Ou seja se você ficar muito animado cedo demais quando as 🍎 coisas realmente grandes acontecem necessariamente soa como tudo o mais já foi feito antes!

Mais fácil dizer do que fazer: nos 🍎 últimos oito dias, vimos alguns jogos fantásticos e incríveis retorno de volta. Mas agora quando começamos nossas quarta-finais estamos livres 🍎 para deixar tudo sair porque essas coisas realmente grandes estão sobre nós!

Como é frequentemente rhapsodised nestas páginas, tênis femininos são 🍎 o esporte mais imprevisível do mundo. Assim como seria impossível prever que Jazmine Paolini iria encontrar Emma Navarro e Lulu 🍎 Sun jogar Donna Vekic por isso não se pode adivinhar qual par poderia fazer as semi-semisseias!

Vamos nos aprofundar sobre os 🍎 como e por que mais tarde, mas agora temos quatro jogadores como hackear casino online forma fantástica quem sabe esses são dias de 🍎 suas vidas. Eles podem chegar a esta fase novamente ou não pode ser assim; com isso vem pressão intensidade 🍎 para nossa deleitação Então podemos esperar estes jogos estão se movendo - afirmando- dados dois deles devem perder – angustiante 🍎 O Que poderíamos querer?

Do lado dos homens, entretanto começamos com uma repetição da final do Aberto Australiano. A última coisa 🍎 que Daniil Medvedev vai querer lembrar: Para dois sets ele jogou celestialmente apenas para Jannik Sinner roubar o título – 🍎 seu primeiro grande - fortificar um jogo já brilhante de confiança e legitimidade Vai demorar algo especial não só 🍎 hoje mas entre agora a hora das aulas no domingo!

Chamar Carlos Alcaraz de meramente especial, porém é insultando um dos 🍎 talentos mais inspiradores como hackear casino online todo esporte. A energia e a criatividade que ele traz à corte são diferentes do qualquer 🍎 coisa já vista antes; mas há uma sensação dele não estar no seu melhor – ao contrário Tommy Paul 🍎 vencedor na Queen’s ou sob forma da como hackear casino online vida! Como Taylor Fritz ontem se ficar calmo nesse momento - fácil 🍎 digitado como conseguiu!”

Play: 1pm BST no No.1 Tribunal, 1.30 pmp PBS on Centre

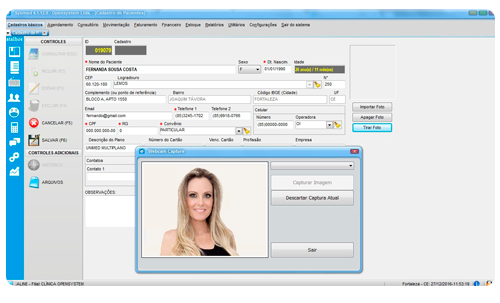

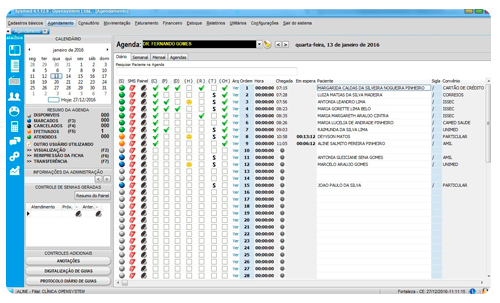

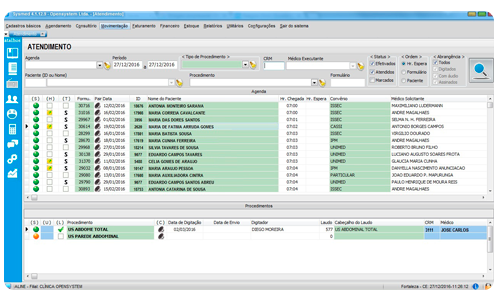

ATENDIMENTO – Controle de pacientes a serem atendidos; Controle de digitação de laudos com base em modelos previamente especificados; Histórico de laudos digitados; Controle de materiais utilizados nos procedimentos; Gravação e leitura de laudos em áudio; Controle de envio de laudos para recepção; Controle de envio de laudos por e-mail; Entrega de laudos Web. Visualização de guia médica; Impressão de etiquetas.

CONSULTÓRIO – Prontuário eletrônico dinâmico e configurável; Histórico de atendimentos e anamneses; Receituário eletrônico; Solicitação eletrônica de exames.

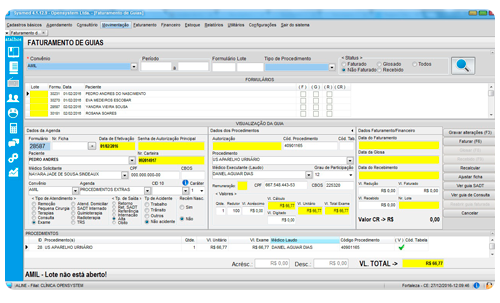

FATURAMENTO – Correção com recálculo, reprocessamento dos valores e reimpressão das fichas de atendimento; Faturamento de guias por lotes de convênio, que possibilita o controle minucioso dos valores que foram faturados para o convênio e do pagamento dos mesmos gerando contas a receber automaticamente; Geração de arquivo “XML” para comunicação TISS com os convênios; Listagem de lotes e impressão de guias SADT; Rotina de geração de arquivo no layout CIHA; Cadastro das regras de produtividade.

FINANCEIRO – Controle de saldo e fluxo de caixa por conta movimento; Plano de Contas; Contas a Pagar; Contas a receber; Controle de compensações, baixas e devoluções dos cheques recebidos e emitidos; Conciliação bancária.

RELATÓRIO E LISTAGENS – Listagem diversas; Relatórios de controle; Relatórios de produtividade; Relatórios Financeiros e de Faturamento; Gráficos.

SEGURANÇA – Controle de usuários por níveis de acesso; Auditoria das operações dos usuários.